En 2021, el protocolo más utilizado para transferir datos desde wearables para el monitoreo remoto de pacientes contenía 33 vulnerabilidades, entre ellas 18 eran vulnerabilidades críticas.

La pandemia ha impulsado y premiado en mayor proporción la digitalización del sector de la salud, las organizaciones se han visto obligadas a reconsiderar cómo se brinda la atención al paciente.

Una reciente investigación reciente de Kaspersky, empresa global de ciberseguridad y privacidad digital presente en el mercado desde 1997, descubrió que el 91% de los proveedores de atención médica a escala mundial ha implementado su capacidad para la telemedicina. Sin embargo, esta digitalización que representa beneficios para los pacientes ha creado nuevos riesgos y retos en el área de seguridad informática, especialmente cuando se trata de los datos de pacientes.

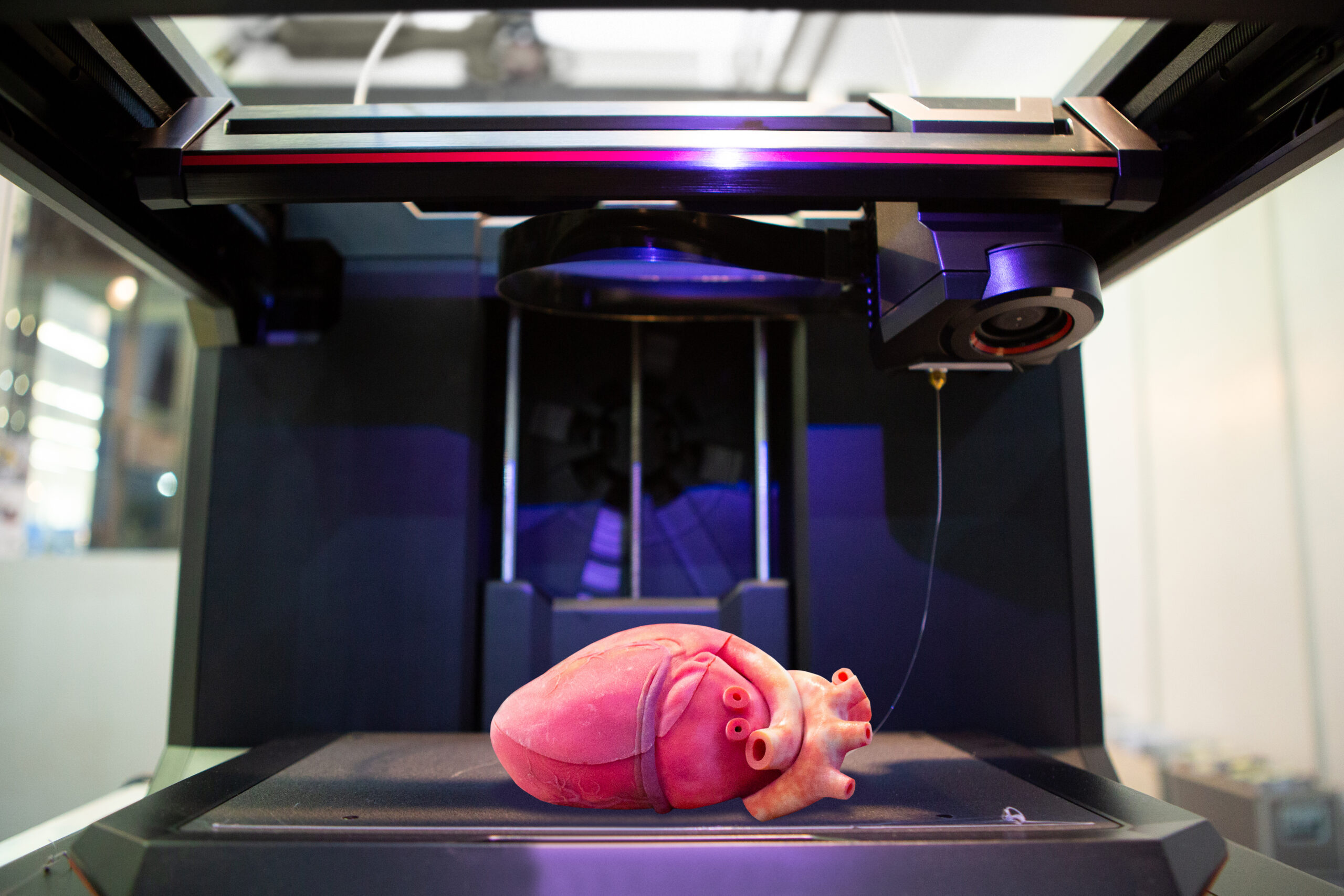

Parte de la telemedicina se basa en el monitoreo a distancia de los pacientes, que se realiza mediante los llamados wearables y equipos portátiles de uso corporal. Estos incluyen los que se pueden monitorear de forma continua o en intervalos, los indicadores de salud de un paciente y como es la actividad cardíaca.

Protocolo

El protocolo MQTT (Message Queing Telemetry Transport) es un protocolo de comunicación M2M (machine-to-machine) de tipo message queue. Este es el más común para transmitir datos desde sensores y dispositivos de uso corporal porque es fácil, no en vano este es uno de los principales pilares del IoT (Internet of Things).

Este protocolo se puede encontrar no solo en dispositivos de uso corporal, sino también en dispositivos inteligentes. Sin embargo, cuando se usa el MQTT, la autenticación es completamente opcional y rara vez incluye cifrado. Esto hace que el MQTT sea muy susceptible a los ataques del tipo Man in the Middle o MITM (cuando los atacantes pueden colocarse entre «las dos partes» mientras estas se comunican), lo que significa que cualquier dato que se transfiera a través de Internet podría robarse. Cuando se trata de dispositivos de uso corporal, esa información podría incluir datos médicos sumamente confidenciales, información personal e incluso los movimientos de una persona.

Según información de Kaspersky, desde 2014, se han descubierto 90 vulnerabilidades en el MQTT, incluso críticas, muchas de las cuales siguen sin recibir parches hasta el día de hoy. Tan solo en 2021, se descubrieron 33 nuevas vulnerabilidades, entre ellas 18 críticas y todas estas vulnerabilidades ponen a los pacientes en riesgo de que les roben sus datos.

Los investigadores de Kaspersky encontraron vulnerabilidades no solo en el protocolo MQTT, sino también en una de las plataformas más populares para dispositivos de uso corporal: la plataforma Qualcomm Snapdragon Wearable. Los wearables llevan rastro tanto de sus datos de salud como de su ubicación y movimientos. Esto abre la posibilidad no solo de robar datos, sino también de acosar.

Recomendaciones:

Para mantener seguros los datos de los pacientes, Kaspersky recomienda que los proveedores de atención médica:

• Verifiquen la seguridad de la aplicación o dispositivo sugerido por el hospital u organización médica.

• Minimicen los datos que transfieren las aplicaciones de telemedicina, si es posible (por ejemplo, no permitan que el dispositivo envíe los datos de ubicación si no es necesario).

• Usen otras contraseñas que no sean las predeterminadas y usen el cifrado si el dispositivo lo ofrece.